Délivrabilité

Définition : qu’est-ce que le phishing ?

Le phishing est une des attaques les plus simples et les plus rentables utilisées par les hackers pour dérober aux utilisateurs des informations sensibles. Comment y échapper ?

Malgré le perfectionnement continu des mesures de sécurité techniques, le phishing, ou l'hameçonnage en français, reste l’un des vecteurs d’attaque les plus simples et les plus rentables à déployer par les hackers pour dérober des informations sensibles. En cliquant sur un lien malveillant, les victimes sont invitées à divulguer leurs informations personnelles et s’exposent à des risques d’usurpation d’identité.

Pour bien vous protéger, vous devez d’abord comprendre le principe du phishing, connaître les différents types d’attaques et savoir reconnaître les emails malveillants. Aujourd’hui, nous vous expliquons comment échapper aux tentatives de phishing.

Table des matières

Cibles du phishing

Méthodes de phishing

L’adresse de l’expéditeur

Les erreurs dans les noms de domaine

Les fautes de grammaire et d’orthographe

Les pièces jointes et les liens suspects

Le sentiment d’urgence

Les messages trop beaux pour être vrais

Table des matières

01Qu’est-ce qu’une attaque de phishing ?

02Un bref historique du phishing

03Comment fonctionnent les attaques de phishing ?

04Comment les cybercriminels trouvent-ils les adresses email des victimes ?

05Quels sont les différents types d’attaques de phishing ?

06Comment reconnaître les tentatives de phishing ?

07Que faire si vous avez été victime d’une attaque de phishing ?

Qu’est-ce qu’une attaque de phishing ?

Le phishing est une arnaque en ligne dans laquelle des cybercriminels se font passer pour des acteurs de confiance, pour inciter leurs victimes à partager leurs données sensibles ou à installer des malwares.

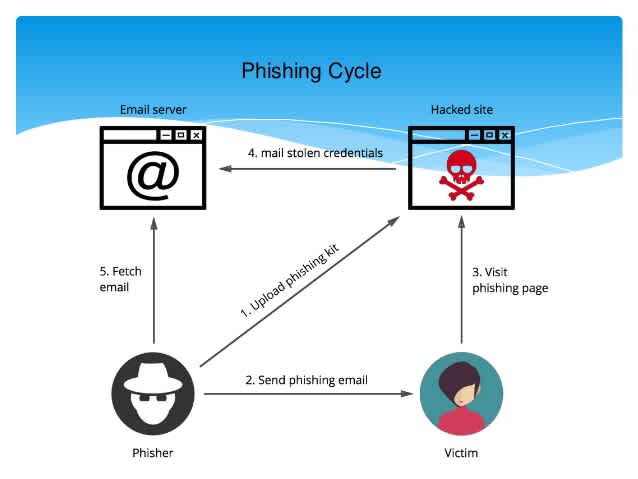

Comme son nom l’indique, le phishing consiste à lancer un appât et à attendre que les victimes mordent à l’hameçon. Le plus souvent, cet appât se présente sous forme d’emails malveillants qui semblent provenir d’expéditeurs de confiance. Ces messages contiennent un lien qui a l’air de vous rediriger vers le site. Et une fois que vous renseignez vos données sensibles, les cybercriminels peuvent les collecter.

Il peut s’agir d’informations personnelles potentiellement utiles comme vos identifiants (email et mot de passe), vos données financières (numéro de carte, données bancaires) ou même vos données personnelles (date de naissance, adresse postale ou numéro de sécurité sociale). Le phishing est considéré comme une attaque « d’ingénierie sociale » (social engineering), car sa réussite repose sur l’erreur humaine, plutôt que sur le matériel ou les logiciels des victimes.

Un bref historique du phishing

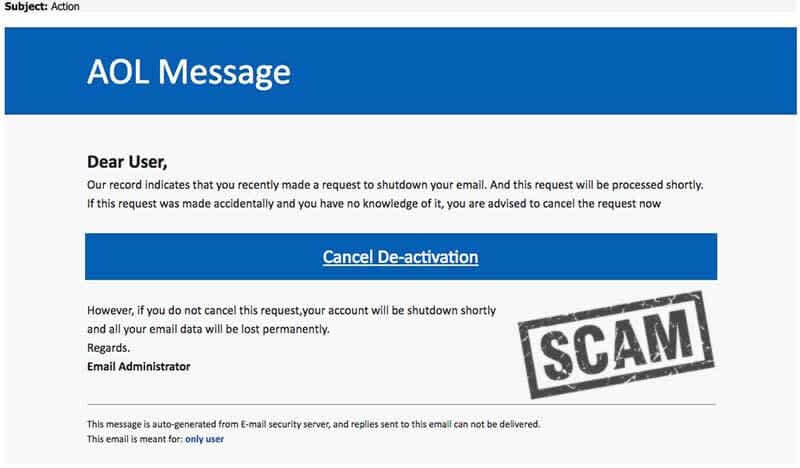

Le premier cas de phishing remonte au milieu des années 90, avec une attaque visant à dérober les noms d’utilisateurs et les mots de passe des utilisateurs d’AOL, élaborée à l’aide d’outils comme AOHell. Malgré les nombreux avertissements diffusés par AOL, cette campagne a porté ses fruits : en effet, le phishing était un concept entièrement nouveau et inconnu des utilisateurs. Suite à cette première vague d’attaques, une multitude de tentatives de phishing ont vu le jour, mais il était facile de les identifier compte tenu des fautes de grammaire, du formatage étrange, des images pixellisées et des phrases souvent incompréhensibles qu’elles contenaient.

Aujourd’hui encore, il est très facile d’identifier les tentatives de phishing les plus maladroites (qui n’a jamais reçu un message d’un prince nigérian bien intentionné souhaitant vous léguer sa fortune ?). Malheureusement, d’autres attaques sont tellement sophistiquées qu’il est presque impossible de les différencier des emails légitimes. En effet, les cybercriminels ont profité des évolutions techniques pour perfectionner leur approche. Aujourd’hui, les arnaques se font aussi sur les réseaux sociaux, sur les services de messagerie et sur les applis.

Si vous consultez vos emails ou vos profils de réseaux sociaux depuis votre téléphone, vous pouvez devenir une cible facile. Comme l’interface mobile de votre boîte de réception est beaucoup plus compacte que sur ordinateur, il est plus difficile d’identifier les éléments caractéristiques des attaques de phishing, par exemple les URL complètes. Dans ce contexte, si vous avez une adresse email, vous avez forcément reçu un email de phishing à un moment ou à un autre.

Comment fonctionnent les attaques de phishing ?

Les attaques de phishing de base consistent à inciter les utilisateurs à renseigner leurs données personnelles ou d’autres informations à caractère confidentiel. Avec près de 3,7 milliards d’utilisateurs envoyant 269 milliards de messages par jour, l’email s’impose comme le canal idéal pour les cybercriminels. Et si 1 % de ces emails étaient des arnaques ? Et si 1 % de ces 1 % réussissait ? Cela nous donne 26,9 millions d’attaques réussies PAR JOUR. Et malheureusement, le nombre d’arnaques envoyées quotidiennement dépasse largement les 1 %, mais nous sommes là pour vous aider à faire en sorte que ces tentatives ne portent pas leurs fruits.

Une attaque de phishing peut cibler des utilisateurs précis, par exemple les personnes utilisant un produit spécifique, ou viser plus large avec des faux concours et des récompenses alléchantes. Dans les deux cas, les victimes devront renseigner leur nom, leur adresse email et, parfois, leur mot de passe et leurs informations de carte bancaire.

D’autres fois, les emails de phishing contiennent des pièces jointes malveillantes que les destinataires sont invités à télécharger. Les payloads malveillants sont souvent dissimulés dans des documents Microsoft Office incitant les utilisateurs à activer les macros, ce qui rend possible leur exécution. En essayant d’ouvrir le document, votre ordinateur vous demandera peut-être de mettre à jour votre logiciel ou de donner certaines autorisations pour pouvoir l’afficher correctement. Et en acceptant, vous risquez fort de subir une attaque sérieuse.

Comment les cybercriminels trouvent-ils les adresses email des victimes ?

Les hackers peuvent s’appuyer sur une multitude d’approches pour trouver votre adresse email et identifier les services que vous utilisez, le tout, sans éveiller les soupçons du fournisseur de service et sans que vous vous en aperceviez.

En voici quelques-unes :

Recherche Internet avec le caractère « @ ». Les spammeurs et les cybercriminels utilisent des outils avancés pour parcourir le Web et collecter des adresses email. Si vous avez déjà publié votre adresse en ligne, ils la trouveront facilement.

Les cybercriminels utilisent également des logiciels capables de générer des noms d’utilisateurs fréquents (première lettre du prénom+nom de famille très répandu) et de les associer à des noms de domaine populaires. Ces outils sont très similaires aux applications utilisées pour le piratage des mots de passe.

Les spammeurs peuvent aussi acheter des listes d’adresses, légalement ou illégalement. Dans ce contexte, nous vous invitons à lire attentivement les politiques de confidentialité des sites qui vous demandent de fournir votre adresse électronique. Le RGPD vous protège, mais vous devez aussi prendre des mesures de votre côté.

Les hackers peuvent également identifier les démarches que vos fournisseurs de service peuvent vous demander de faire, puis exploiter des vulnérabilités pour trouver les services que vous utilisez. Par exemple, dans le cas des fournisseurs de services d’emailing, les arnaqueurs peuvent consulter vos enregistrements DNS publics (SPF, CNAME, TXT) pour essayer de trouver le fournisseur que vous utilisez.

Maintenant que vous connaissez les bases, l’historique et les principes du phishing, nous allons voir ensemble les types d’attaques les plus fréquents.

Quels sont les différents types d’attaques de phishing ?

Il est évident que la grande majorité des utilisateurs ont déjà reçu des emails de phishing ou atterri sur des sites suspects. Mais face aux nombreux types d’attaques utilisés et à la sophistication croissante des cybercriminels, il faut s’informer sur l’évolution des méthodes employées pour pouvoir les reconnaître et éviter de tomber dans le piège.

Vous trouverez ici la liste des attaques les plus fréquemment utilisées aujourd’hui. Leurs principales différences résident dans la méthode utilisée et dans le public ciblé. Commençons par les différents profils de victimes.

Cibles du phishing

Spray and pray

L’approche « Spray and pray » (autrement dit « Envoie et prie ») est l’attaque la moins complexe : elle consiste simplement à envoyer un courrier électronique à des millions d’adresses à la fois. Ces messages cherchent généralement à générer un sentiment d’urgence, par exemple en se faisant passer pour une communication « importante » de votre banque ou d’un service populaire ou en vous félicitant d’avoir gagné un iPhone flambant neuf.

Selon les compétences techniques des cybercriminels, il arrive que ces emails ne contiennent même pas de liens vers des pages Web malveillantes : les utilisateurs sont simplement invités à répondre au message en fournissant leurs informations confidentielles. Ces attaques sont généralement inefficaces, mais elles peuvent être envoyées à un nombre important d’adresses email. Et il suffit de quelques victimes pour que les cybercriminels considèrent leur attaque comme une réussite.

Spear-phishing

Le spear-phishing (ou harponnage) est une méthode plus avancée. Contrairement à l’approche « spray and pray » qui est envoyée en masse, le spear-phishing cible des groupes spécifiques avec un message plus personnalisé. Par exemple, les hackers peuvent se concentrer sur les clients d’une marque précise et créer un email reproduisant l’image de cette marque. Ils sont capables de cibler des organisations spécifiques, des services ou des départements au sein de ces organisations, ou même des individus précis pour maximiser leurs chances de réussite et la quantité d’informations collectées. Les cyberattaques les plus sérieuses reposent généralement sur ce type d’approche.

Ces emails malveillants se font passer pour des messages légitimes vous invitant à changer votre mot de passe, en raison d’un problème au niveau des services de l’expéditeur. Ici, les cybercriminels mettent tout en œuvre pour que leur message semble légitime en reproduisant le style des emails originaux et en vous redirigeant vers une page Web réaliste. Comme ces attaques sont bien planifiées, elles sont beaucoup plus efficaces.

Méthodes de phishing

Les méthodes utilisées dépendent des victimes ciblées. Les attaques de type « spray and pray » sont moins complexes à mettre en œuvre que les tentatives de harponnage, par exemple. En effet, vous n’avez pas besoin de chercher et trouver une liste d’email ciblée, de créer des pages Web spéciales, etc. Le phishing a évolué : aujourd’hui, les méthodes d’attaque ne se limitent plus à l’email, mais touchent aussi les sites Web et les réseaux sociaux.

Clone phishing

Le clone phishing consiste à envoyer des emails quasiment identiques aux messages légitimes que vous avez déjà reçus par le passé. Dans ce scénario, ces emails sont envoyés depuis une adresse usurpée et similaire à l’adresse originale. Par exemple, help@appple.com au lieu de help@apple.com (vous remarquerez les 3 « p » à Apple).

Les seules choses qui différencient l’email original du message frauduleux sont les liens et/ou les pièces jointes modifiés pour rediriger les destinataires vers des sites malveillants ou leur faire ouvrir des logiciels dangereux. Comme l’email ressemble beaucoup au message original, ces attaques ont plus de chances de réussir.

Whaling / Faux PDG

Les attaques de whaling (chasse à la baleine) ciblent un groupe restreint de personnes influentes comme les membres du conseil d’administration ou les membres des équipes IT ou financières. Ces messages se feront passer pour des emails légitimes provenant d’une source de confiance comme le PDG de la société.

Ces attaques sont plus délicates à mettre en œuvre, car les cybercriminels doivent identifier précisément leurs cibles et se faire passer pour leur PDG de manière convaincante. Mais ces efforts peuvent s’avérer payants : les PDG et les dirigeants des entreprises ont beaucoup plus d’autorisations et d’informations que les autres salariés. Certaines solutions de messagerie comme GSuite permettent de limiter ces risques en associant une photo de profil aux adresses email internes des collaborateurs, ou grâce à d’autres fonctionnalités comme les listes blanches.

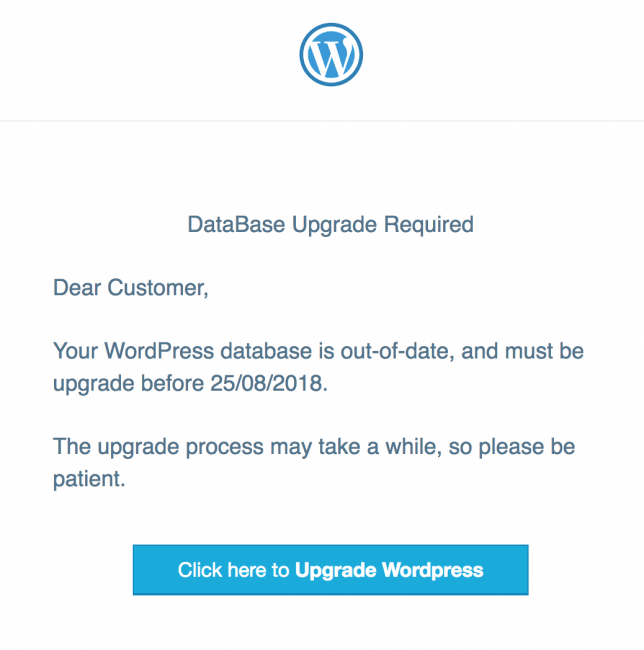

Business Email Compromise (BEC) / Usurpation d’emails

Les attaques BEC se présentent généralement sous forme de demandes « urgentes » de la part d’une marque ou d’un cadre supérieur travaillant pour ladite marque. Dans cette situation, les cybercriminels misent sur l’erreur humaine en essayant de persuader les collaborateurs ou les utilisateurs de leur transmettre leurs nformations de compte bancaire ou de faire un don. Beaucoup de fournisseurs de services logiciels sont victimes de ces attaques. Voici un exemple d’email de phishing dans lequel le cybercriminel se fait passer pour WordPress :

Lorsque vous cliquez sur l’un des liens ou sur n’importe quel bouton, vous êtes redirigé(e) vers une page frauduleuse qui collecte vos informations.

Sites Web

Les faux sites Web sont conçus pour paraître authentiques et légitimes. La plupart du temps, vous serez redirigé(e) vers une page d’authentification ou de paiement, car ces pages sont très faciles à mettre en place pour divers cas d’utilisation et permettent de collecter efficacement vos données personnelles.

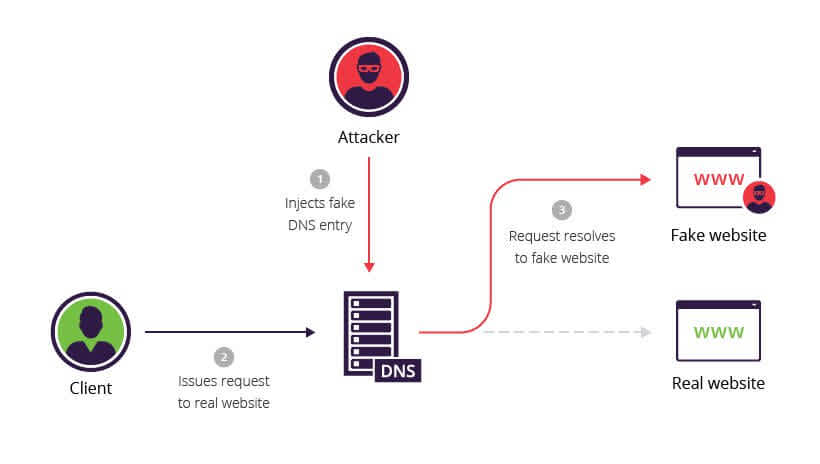

Pharming / Empoisonnement du cache DNS

Avec cette méthode, les cybercriminels doivent créer un site frauduleux qui se fait passer pour le site légitime et exploiter des vulnérabilités DNS pour affecter l’URL à l’adresse IP frauduleuse. Cela leur permet ainsi de rediriger le trafic du site légitime vers leur site malveillant. Ce type d’attaque est probablement le plus dangereux, car les utilisateurs finaux n’ont aucun contrôle sur les enregistrements DNS : il est donc plus difficile de se protéger contre ces tentatives.

Typosquatting / URL interceptées

Plus simple que les attaques de pharming, ce type de phishing ne nécessite pas l’usurpation complète du domaine ciblé. L’URL paraît légitime, mais elle n’est pas tout à fait identique à l’adresse originale. Ici, l’objectif est de miser sur les erreurs de frappe lorsque les utilisateurs saisissent les URL. Les cybercriminels peuvent par exemple :

Ajouter des fautes aux URL en incluant des lettres qui se trouvent juste à côté de la bonne lettre sur le clavier.

Inverser deux lettres.

Ajouter une lettre.

Substituer des lettres ayant une prononciation similaire, comme par exemple « n » et « m ».

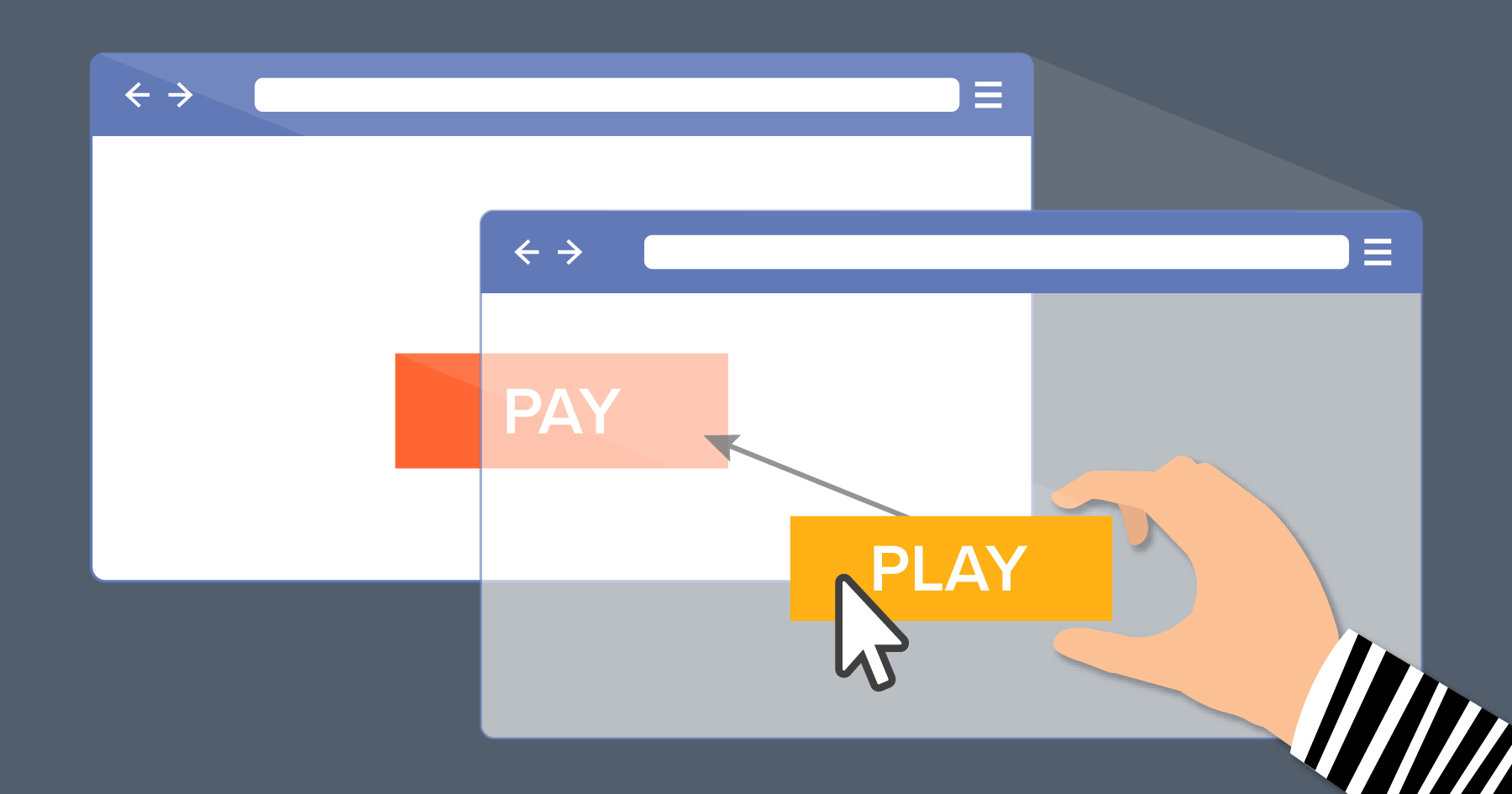

Clickjacking / Superposition d’iframes

Avec ce type d’attaque, les cybercriminels superposent des contenus cliquables sur des boutons légitimes. Par exemple, un utilisateur pensant cliquer sur le bouton « Valider ma commande » téléchargera malencontreusement un malware.

Réseaux sociaux

Aujourd’hui, tout se fait sur les réseaux sociaux, même le phishing. Imaginez : vous recevez un message qui vous dit « Votez pour moi » ou « Vous souvenez-vous de vos vacances à Paris ? » avec un lien à la fin. Quand vous cliquez dessus, vous êtes redirigé(e) vers la page de connexion de Facebook. Étrange, non ? Malheureusement, certains utilisateurs ne font pas assez attention ou pensent qu’il s’agit d’un simple bug, et saisissent leurs identifiants. Ce qu’ils ne savent pas, c’est que cette page n’est pas la page de Facebook, mais une page frauduleuse qui vient de transmettre leurs identifiants à des cybercriminels...

Certaines attaques sont plus faciles à identifier que d’autres, par exemple quand un bot Facebook ou Twitter vous envoie un message privé contenant une URL courte. Généralement, ces liens vous redirigent vers une page vide ou une page avec des contenus malveillants.

De nouvelles attaques voient le jour sur les réseaux sociaux, et certaines visent le long terme. Par exemple, les cybercriminels peuvent se faire passer pour quelqu’un d’autre, ce qui n’est pas difficile compte tenu du nombre d’images publiques disponibles sur Internet. Au fil du temps, ils vous envoient des messages légitimes entrecoupés de messages de phishing pour collecter progressivement vos informations personnelles.

Phishing par SMS et sur mobile

À l’heure où presque tout le monde dispose d’un smartphone, nous sommes de plus en plus exposés aux attaques de phishing par SMS ou via d’autres applis de messagerie. Les attaques de phishing par SMS reposent sur les mêmes principes que les emails frauduleux, en présentant des contenus convaincants qui incitent les victimes à cliquer sur un lien malveillant.

Ces SMS sont courts et souvent pertinents dans une certaine mesure, pour attirer plus facilement l’attention du destinataire et pour faire en sorte qu’il réagisse sans se poser de questions. Ces attaques sont plus difficiles à identifier, car les SMS sont en texte brut et car il est très facile d’usurper les numéros de téléphone. Lorsque l’utilisateur clique sur le lien du SMS, l’attaque suit le même processus que le phishing par email.

Sur mobile, le phishing peut également se présenter sous forme d’applis suspectes téléchargées via des sites non autorisés. Ces applis peuvent contenir des scripts capables d’accéder à vos données lorsqu’ils sont exécutés sur votre téléphone. Ils peuvent collecter vos mots de passe et même vos informations bancaires et votre numéro de carte, si vous les avez enregistrés.

Comment reconnaître les tentatives de phishing ?

Lorsqu’un email ou un site Web vous semble suspect, plusieurs facteurs méritent votre attention. Si certaines campagnes de phishing misent sur l’authenticité pour ne pas éveiller les soupçons des victimes, vous pouvez les identifier facilement en observant divers éléments clés. Découvrez les éléments à surveiller pour savoir si vous êtes ciblé(e) par une attaque de phishing.

L’adresse de l’expéditeur

Vérifiez si vous avez déjà reçu des messages de la part de cet expéditeur. Si vous avez affaire à un cybercriminel rusé, il fera tout son possible pour déguiser l’adresse : s’il change juste une seule lettre, vous n’y verrez que du feu en survolant l’email.

Les erreurs dans les noms de domaine

Si vous recevez un email qui semble provenir d’une adresse officielle (par exemple support@mailjet-com.com), vérifiez qu’il s’agit bien du domaine de messagerie utilisé par l’entreprise. Même si le message semble légitime, ne contient pas de faute d'orthographe et utilise le formatage et les visuels officiels de la marque, il peut très bien être envoyé par une adresse frauduleuse.

Dans cette situation, vérifiez si le domaine est identique aux communications habituelles (par exemple, y a-t-il un suffixe après le nom du domaine ?). Mais surtout, rappelez-vous que la majorité des marques de confiance ne vous demanderont jamais de transmettre vos informations personnelles par email.

Les fautes de grammaire et d’orthographe

Beaucoup d’attaques de phishing manquent de sophistication, en particulier dans le cas des « salves aléatoires », et peuvent comporter des fautes de grammaire et d’orthographe. Les messages provenant de grandes entreprises sont généralement exempts de fautes, donc le manque de qualité linguistique doit vous alerter quant à la légitimité de l’email que vous avez reçu.

Les pièces jointes et les liens suspects

Souvent, les emails de phishing invitent l’utilisateur à cliquer sur un lien qui le redirige vers un site Web malveillant. Cette URL aura l’air légitime, mais lisez-la attentivement pour identifier d’éventuelles erreurs (lettres manquantes ou inversées, par exemple).

Si le message vous semble étrange, prenez un moment pour examiner le lien, en passant votre curseur dessus pour voir si l’adresse de redirection est différente de l’adresse annoncée. Pour en avoir le cœur net, vous pouvez toujours contacter la marque via son adresse de contact ou par téléphone.

Le sentiment d’urgence

Beaucoup de messages de phishing vous signalent des problèmes au niveau de votre compte ou des transactions que vous avez faites. L’objectif est de vous faire réagir immédiatement, sans réfléchir. Dans ces situations, prenez bien le temps de vérifier les liens dans le message et dans l’adresse de l’expéditeur.

Les messages trop beaux pour être vrais

Malheureusement, la grande majorité des emails annonçant que vous avez gagné un chèque cadeau ou remporté un prix sont des tentatives de phishing. Ces tentatives d’arnaque nécessiteront sûrement des efforts supplémentaires de votre part, outre la saisie de vos informations personnelles, donc faites preuve de vigilance et surveillez bien les éléments dont nous venons de parler. Et si vous avez vraiment gagné quelque chose, tant mieux pour vous.

Que faire si vous avez été victime d’une attaque de phishing ?

Si vous avez subi une attaque de phishing, commencez par changer tous vos mots de passe, sans plus attendre. Il est évidemment recommandé de changer le mot de passe du service visé par votre hackeur, mais il est utile de modifier les autres par la même occasion. Vous n’imaginez pas tout ce que les cybercriminels peuvent faire avec un seul de vos identifiants. Vous pouvez opter pour un gestionnaire de mots de passe pour limiter les risques, et vous assurer que votre solution antivirus dispose d’une fonctionnalité de navigation Web sécurisée. N’oubliez pas de la mettre à jour régulièrement.

Quand vous identifiez une tentative de phishing visant un service particulier, contactez l’entreprise concernée pour lui signaler cette activité frauduleuse et suivez les éventuels conseils qu’elle vous donne.

Comment éviter les tentatives de phishing ?

Voici quelques mesures préventives qui vous aideront à éviter ou à limiter les risques de phishing :

Utilisez vos propres liens : si vous utilisez certains sites plusieurs fois par jour ou par semaine, mettez-les en favoris. C’est la seule solution pour être sûr(e) que vous utilisez l'adresse du site officiel. Par exemple, si vous recevez un message de votre banque comportant un lien, il vaut mieux utiliser vos favoris pour accéder à votre espace en ligne.

Utilisez des extensions anti-phishing et anti-spam pour votre navigateur : installez un outil capable d’identifier les sites malveillants pour vous assurer que vous utilisez des sites légitimes. Par exemple, cette extension de signal-spam.fr.

Utilisez les fonctionnalités de votre antivirus : les antivirus peuvent analyser les fichiers et identifier les éventuels malwares qu’ils contiennent. Vous pouvez donc les contrôler avant de les ouvrir, pour éviter tout risque potentiel.

Méfiez-vous de tout : développez une culture de sécurité renforcée dans votre entreprise : Sur Internet, on est jamais trop prudents. Évidemment, certains aspects seront plus difficiles à vérifier et nécessiteront des compétences techniques, mais les mesures de base sont à la portée de tous.

Formez vos équipes : si vous êtes spécialiste de la sécurité, formez régulièrement vos collaborateurs pour leur apprendre à reconnaître les attaques de phishing et leur expliquer comment réagir.

Testez l’efficacité de vos formations : avec des simulations d’attaques de phishing, vous pourrez voir si vos sessions de sensibilisation sont efficaces, et identifier les collaborateurs qui devraient suivre des formations plus approfondies. Et ces petits jeux entre collègues peuvent être amusants :)

Utilisez l’authentification à 2 facteurs autant que possible : avec l’authentification à 2 facteurs, les cybercriminels qui parviennent à dérober l’un de vos identifiants ne pourront pas accéder à vos informations sans le deuxième dispositif d’authentification (SMS, appli, token matériel, etc.).

Conclusion

Inventé il y a plus de 20 ans, le phishing n’est pas une nouveauté. Malheureusement, il représente encore une menace sérieuse, pour deux raisons : il s’agit d’une technique à la fois simple et efficace. Si un expéditeur que vous ne connaissez pas (oui, même ce fameux prince qui vous veut du bien) ou une marque que vous n’utilisez pas vous envoie un message ou un email suspect, ne cliquez surtout pas sur le lien. N’allez pas donner vos informations confidentielles à des fraudeurs mal intentionnés.

Sur Internet, la prudence est de mise face à la cybermalveillance. Utilisez des mesures préventives et veillez à votre sécurité quand vous faites des achats en ligne ou quand vous vous authentifiez sur un site. Une fois que vous aurez appris à reconnaître les attaques de phishing, amusez-vous à chercher les tentatives les plus crédibles et les plus évidentes.

Vous souhaitez aller plus loin ? Consultez le site cybermalveillance.gouv.fr qui informe le public sur les menaces numériques et les moyens de s'en protéger, ou encore le site internet-signalement.gouv.fr qui recense des conseils de spécialistes pour mieux vous protéger et protéger vos proches dans leur utilisation de l'Internet.

Avez-vous des questions ou des remarques par rapport aux sujets abordés dans cet article ? Rendez-vous sur Twitter ou Facebook pour en discuter !

*** Cet article est une version mise à jour de l’article "Définition : qu’est-ce que le phishing ?", publié sur le blog Mailjet le 6 décembre 2020 par Gabriela Gavrailova.

Lectures associées

Articles populaires

Que sont les KPI, et comment les intégrer à votre marketing ?

Quel que soit votre poste, vous gagnerez à devenir un ninja du reporting. Si vous disposez de données précises, vous pourrez analyser et améliorer la performance de vos actions. Cela demeure indispensable pour mettre en place une stratégie de marketing digital et...

En savoir plus

3 bonnes raisons de dire non au noreply

Vous avez entendu parler de « noreply » dans l’open space, mais vous ne savez pas exactement de quoi il s’agit ? Pas de panique. Dans cet article dédié de Sinch Mailjet, nous vous expliquons ce qui se cache derrière ce terme afin que vous puissiez briller au...

En savoir plus

Comment concevoir un objet d’email accrocheur

Dans le monde de l’email marketing comme dans la vie… c’est la première impression qui compte. Que ce soit en B2B ou en B2C, la boîte de réception de vos destinataires est un endroit ultra compétitif où il faut savoir se distinguer efficacement. Tout se joue en...

En savoir plus