Délivrabilité

Usurpation d’email : comment fonctionne l’imitation de marque

L’usurpation d’email est un danger majeur. Découvrez comment des arnaqueurs imitent l’identité de votre entreprise en envoyant des emails en votre nom, et apprenez à protéger vos abonnés ainsi que la réputation de votre marque.

Les imitations de célébrités peuvent sembler amusantes. Une bonne imitation de Johnny ou de Robert De Niro dans Heat fera toujours rigoler. Mais, lorsque de mauvais acteurs imitent votre marque par le biais d’une usurpation d’email, vous n’êtes plus vraiment fan !

L’email étant un canal de communication personnel et fiable, les cybercriminels l’utilisent fréquemment comme terrain de jeu. On estime que le phishing (ou hameçonnage) par email est le point de départ de 91 % des cyberattaques. La cybercriminalité a coûté plus de 6,9 milliards de dollars au monde l’an dernier. Heureusement, vous pouvez prendre des mesures pour protéger votre marque contre ces individus malveillants.

Et qui mieux que l’équipe de Sinch Email, qui protège les plateformes Mailgun et Sinch Mailjet, pour vous dire comment gérer et arrêter les actions de ces mauvais acteurs ? Mailgun a par exemple publié un Guide de sécurité et de conformité des emails pour aider les expéditeurs à comprendre comment traiter des problèmes tels que l’usurpation d’email.

Nous avons utilisé certaines de ces informations stratégiques pour vous expliquer comment de mauvais acteurs peuvent usurper l’identité de votre marque à l’aide d’un faux email contenant des liens malveillants. Découvrez tous nos conseils pour détecter ces tentatives de hameçonnage et empêcher l’usurpation d’email d'atteindre la boîte de réception de vos destinataires.

Table des matières

Comment fonctionne l’usurpation d’email ?

1. Utiliser un protocole d’authentification des emails fort

2. Protéger et mettre à jour les informations concernant les identifiants SMTP et les clés API

3. Utiliser l’authentification multifacteurs

4. Sensibiliser les employés et les abonnés aux risques

Qu’est-ce que l’usurpation d’email et l’imitation de marque ?

L’usurpation d’email (ou email spoofing) est une forme de hameçonnage avec laquelle les arnaqueurs envoient des emails frauduleux pour donner l’impression qu’ils proviennent d’une marque digne de confiance et reconnaissable. L’objectif est de collecter des identifiants de compte, des informations bancaires ou d’autres données qui permettront aux cybercriminels de commettre des actes répréhensibles comme le vol d’identité. Un email frauduleux peut également contenir un logiciel malveillant ou un rançongiciel qui s’installera sur l’appareil de la victime.

Le terme « usurpation de domaine » peut être utilisé dans un contexte similaire. Ce phénomène est dû à de mauvais acteurs qui se font passer pour des domaines d’envoi et sites spécifiques.

Comment fonctionne l’usurpation d’email ?

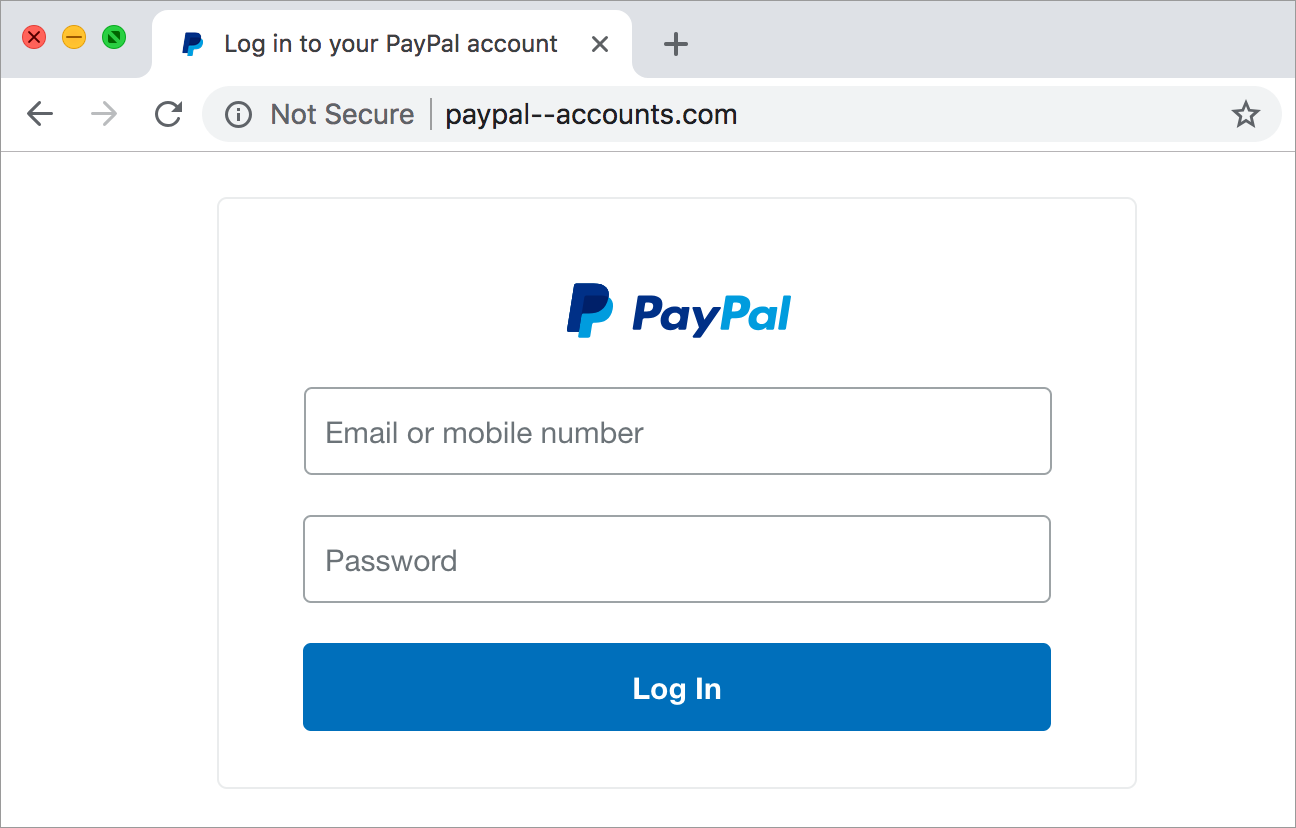

Après avoir reçu un email malveillant, les destinataires sont invités à cliquer sur un lien qui les conduit à une page web, elle aussi conçue pour ressembler à la vraie. Ces fausses pages sont souvent des pages de connexion très convaincantes où les victimes sans méfiance saisissent les identifiants de leur compte. Les mauvais acteurs peuvent également persuader les utilisateurs de révéler d’autres données sensibles telles que des informations du compte bancaire ou des numéros de carte bancaire.

Voici une fausse page de connexion à PayPal. La différence entre le design du site de phishing et la véritable page de connexion de PayPal est subtile. Mais regardez de plus près l’URL dans la barre d’adresse. Ces doubles tirets sont un peu louches. Pourtant, il est facile de passer à côté.

Fausse page de connexion de PayPal pour usurpation de marque

Tout ce dont un escroc a besoin, c’est de quelques outils de design basiques et de votre logo. Il est alors très facile d’usurper votre marque et de tromper vos clients ou vos employés. Car vous devriez également vous préoccuper de l’impact négatif de l’usurpation d’identité au sein de votre organisation.

Mailgun a réussi à déjouer une attaque par hameçonnage par SMS, qui tentait d’usurper la marque d’un service utilisé par tous les employés de l’entreprise. Malheureusement, d’autres organisations ne sont pas toujours aussi vigilantes en matière de cybersécurité.

Bien souvent, l'email spoofing contient un nom d’expéditeur ou un nom de domaine proche mais pas tout à fait identique à celui de votre marque. Par exemple, il peut inclure des traits d’union qui n’apparaissent pas dans le domaine réel (mail-jet.com).

Toutefois, si les cybercriminels parviennent à pirater les mots de passe SMTP ou à accéder à vos clés API secrètes, ils peuvent littéralement envoyer des emails en se faisant passer pour votre marque. Dans ce cas, ils ont effectivement usurpé l’identité de votre programme d’emailing.. Et cela peut être extrêmement préjudiciable.

Quelles sont les marques les plus susceptibles de faire l’objet d’une usurpation d’identité ?

Les arnaqueurs ont quelques cibles favorites lorsqu'il s'agit d’imitation de marque. Microsoft et Paypal sont en tête de liste des marques les plus usurpées. Les entreprises de fintech et les institutions financières en général sont aussi fréquemment usurpées. Il en va de même pour les entreprises d’e-commerce comme Amazon et les entreprises d’expédition et de logistique comme DHL. Les marques de réseaux sociaux et de SaaS sont également des favorites du phishing.

Il y a une chose que ces différents types de marques ont en commun : elles envoient toutes beaucoup d’emails transactionnels. Cela comprend les confirmations de commande, les réinitialisations de mot de passe, la facturation et les emails de création de compte. Ces types de communications sont souvent utilisés dans le cadre de l’usurpation d’identité, car ils contiennent le genre d’informations sensibles que les mauvais acteurs recherchent.

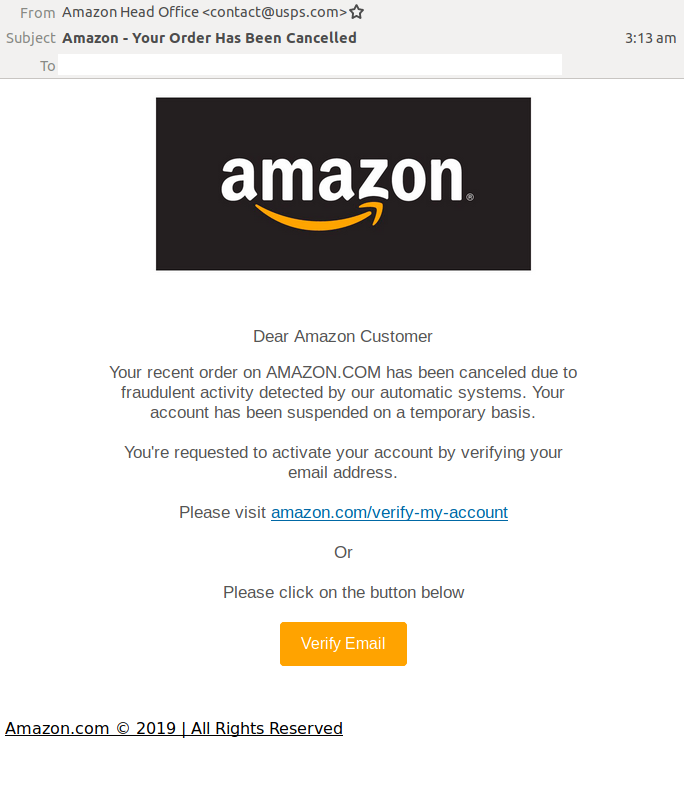

Un exemple d’usurpation de marque d’Amazon

Si l’on fait bien attention, il y a quelques signes révélateurs d’hameçonnage dans ce faux email d’Amazon.

Nom de l’expéditeur : « Amazon Head Office » semble être un nom totalement inventé.

Adresse d’expédition : l'adresse dans le champ « From » n’est même pas liée à la marque.

Objet d’email : l’escroc utilise le nom de la marque/de l’expéditeur à la place, ce qui n’est pas normal.

Sentiment d’urgence : présenter un problème qui doit être résolu rapidement est un moyen courant d’inciter les destinataires à cliquer. Paradoxalement, les fraudeurs utilisent souvent de fausses alertes à la fraude.

Texte du lien : il est écrit amazon.com, mais ce ne vous redirigera pas vers le site de l’entreprise.

Cette tentative d’imitation de marque compte sur la possibilité que le destinataire ait une commande Amazon en cours. Bien entendu, de nombreuses personnes attendent une commande. Pour gagner de l’argent, les escrocs n’ont besoin que d’une seule personne qui tombe dans le panneau.

Cependant, il n’est pas nécessaire d’être une des 500 plus grandes entreprises du monde pour être la cible d’une usurpation de marque. Les experts en sécurité affirment que les petites marques sont aussi vulnérables parce qu’elles sont moins susceptibles d’avoir mis en place les protocoles d’authentification des emails adéquats.

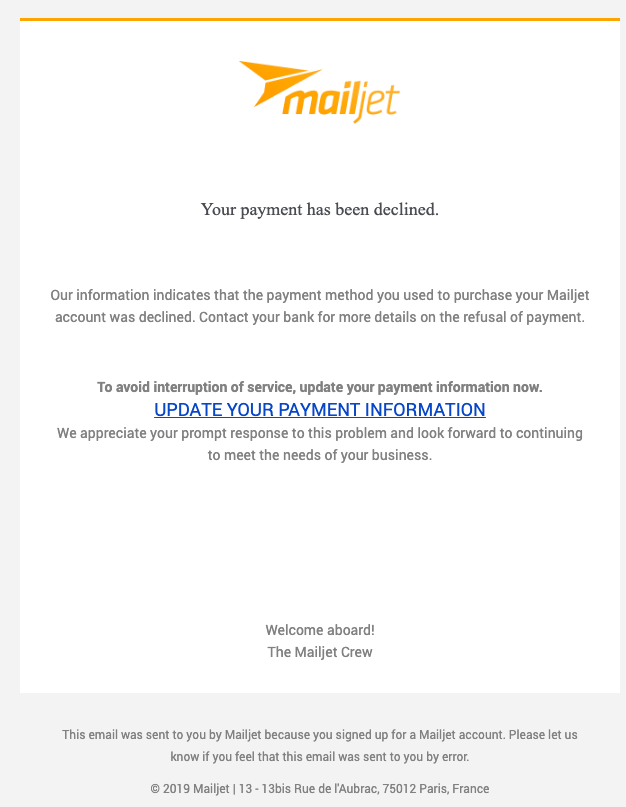

Nous-mêmes ne sommes pas à l'abri. Par le passé, des arnaqueurs ont essayé d’usurper l’identité de Mailjet pour tromper nos clients.

Comme vous pouvez le constater, cette tentative de hameçonnage visait à inciter les personnes à saisir des informations bancaires. Lorsque nous avons découvert cette tentative, nous avons rapidement pris des mesures pour alerter et informer nos abonnés de cette menace.

Comment arrêter l’usurpation d’email

Heureusement, vous pouvez repousser les mauvais acteurs qui tentent d’usurper l’identité de votre marque. Voici quelques conseils que vous trouverez dans le Guide de sécurité et de conformité des emails de Mailgun.

1. Utiliser un protocole d’authentification des emails fort

L’authentification des emails aide les services de messagerie comme Gmail, Outlook et Apple Mail à identifier les emails frauduleux et à décider de ce qu’il faut en faire.

Pour ce faire, vous devez configurer les protocoles SPF (pour Sender Policy Framework) et DKIM (pour DomainKeys Identified Mail). Mais, la meilleure façon d’empêcher l’usurpation d’email est d’utiliser le protocole DMARC avec une politique de mise en quarantaine ou de rejet.

Si vous envisagez d’utiliser Mailjet comme votre nouveau service d’emailing, vous trouverez des informations sur la configuration de ces protocoles d’authentification sur la page dédiée à notre centre d’aide.

2. Protéger et mettre à jour les informations concernant les identifiants SMTP et les clés API

Si de mauvais acteurs peuvent pirater les mots de passe SMTP ou accéder à vos clés API, alors même l’authentification des emails n’arrêtera pas l’usurpation d’identité. Ils peuvent en effet envoyer des messages directement depuis votre nom de domaine.

La protection des identifiants SMTP et des clés API doit être une priorité absolue pour la sécurité de vos emails. . Mettez-les à jour régulièrement et ne les partagez jamais. Les utilisateurs de Mailjet peuvent découvrir comment mettre à jour les clés API ici.

3. Utiliser l’authentification multifacteurs

L’authentification multifacteurs fournit une couche de sécurité supplémentaire. Si vos clients se connectent pour accéder à leurs comptes ou utiliser votre application, l’authentification à deux facteurs permet d’atténuer l’impact des emails de hameçonnage. Ainsi, même si de mauvais acteurs obtiennent les identifiants du compte, ils ne pourront pas se connecter sans avoir accès à l’appareil mobile ou à l’email personnel de l’utilisateur.

Pour protéger les employés, envisagez de configurer l’authentification unique (SSO) ou SAML comme solution de sécurité à l’échelle de l’entreprise.

4. Sensibiliser les employés et les abonnés aux risques

De nombreuses entreprises organisent une formation annuelle à la sécurité des emails pour tous leurs employés. Cependant, informer en plus vos clients sur l’usurpation d’email peut les aider à rester en sécurité tout en protégeant la réputation de votre marque.

Si votre entreprise ne demande jamais certaines informations par le biais d’une communication par email, assurez-vous que vos abonnés le savent. De plus, si vous avez connaissance de tentatives de hameçonnage qui usurpent l’identité de votre marque, informez-en vos clients.

Les experts en sécurité de Mailgun estiment qu’il est judicieux d’être proactif. Mais si vous êtes victime d’une usurpation d’identité, vous devez en profiter pour maintenir et regagner la confiance dans votre marque.

« La dernière chose que vous voulez, c’est que le nom de votre entreprise soit utilisé dans un email qui semble légitime, mais qui met le destinataire en situation périlleuse. Je pense que c’est une chose dont les expéditeurs se rendent souvent compte après qu’il soit trop tard. Alors ils doivent faire marche arrière. Donc, si votre identité a été usurpée, soyez transparent avec vos abonnés. Une bonne communication est essentielle. Expliquez aux abonnés ce qui s’est passé et ce que vous faites pour consolider vos systèmes, afin que cela ne se reproduise pas. »

Jonathan Torres, Responsable des chargés de compte chez Sinch Mailgun

Pourquoi nous faire confiance en matière de sécurité et de conformité des emails

Mailjet et Sinch Mailgun s’engagent à fournir à leurs clients une sécurité de premier ordre. Nous prenons également très au sérieux la confidentialité des données, notamment en respectant strictement la conformité au RGPD. C'est pourquoi nous sommes certifiés ISO et avons effectué des audits de sécurité SOC 2 Type II pour nos deux marques.

Qu'est-ce que cela signifie ? Tout simplement que vous pouvez envoyer tous vos emails depuis nos plateformes en sachant que nous travaillons activement à protéger vos données personnelles ainsi que celles des personnes figurant dans vos listes de contacts.

Découvrez pourquoi Mailjet est une solution d’emailing sécurisée et comment Mailjet protège vos données.

Guide gratuit

Conseils d’experts sur la sécurité et la conformité des emails

L’équipe de Sinch Mailgun a toutes les réponses dont vous avez besoin pour améliorer la sécurité des emails. Cela inclut la configuration de l’authentification des emails, la conformité au RGPD et les moyens de protéger les employés et les clients contre le phishing. Consultez le « Guide de sécurité et de conformité des emails de Mailgun » pour en savoir plus.

Lectures associées

Articles populaires

Que sont les KPI, et comment les intégrer à votre marketing ?

Quel que soit votre poste, vous gagnerez à devenir un ninja du reporting. Si vous disposez de données précises, vous pourrez analyser et améliorer la performance de vos actions. Cela demeure indispensable pour mettre en place une stratégie de marketing digital et...

En savoir plus

3 bonnes raisons de dire non au noreply

Vous avez entendu parler de « noreply » dans l’open space, mais vous ne savez pas exactement de quoi il s’agit ? Pas de panique. Dans cet article dédié de Sinch Mailjet, nous vous expliquons ce qui se cache derrière ce terme afin que vous puissiez briller au...

En savoir plus

Comment concevoir un objet d’email accrocheur

Dans le monde de l’email marketing comme dans la vie… c’est la première impression qui compte. Que ce soit en B2B ou en B2C, la boîte de réception de vos destinataires est un endroit ultra compétitif où il faut savoir se distinguer efficacement. Tout se joue en...

En savoir plus